Cos’è la Data Discovery e perché oggi è difficile

La data discovery è il processo che consente alle organizzazioni di individuare, mappare e comprendere dove risiedono i dati e come vengono utilizzati. Negli ultimi anni questo compito si è complicato: tra cloud, ambienti SaaS e sistemi on-prem, le informazioni si distribuiscono rapidamente generando fenomeni di data sprawl. A questo si aggiungono gli shadow data, copie non tracciate o dimenticate che sfuggono ai controlli. Senza una visione chiara, governare i dati e rispettare i requisiti normativi diventa un’attività fragile e discontinua.

Cosa significa “classificazione automatica”

La classificazione dati (o data classification) rappresenta il passo successivo: non basta sapere dove sono i dati, è fondamentale capirne la natura. Le tecnologie di classificazione automatica analizzano contenuti e contesto per riconoscere informazioni sensibili, come dati personali (PII), informazioni finanziarie o documenti legali. In questo modo ogni dato viene etichettato in base al livello di criticità, rendendo possibile applicare controlli coerenti e proporzionati senza interventi manuali su larga scala.

I primi risultati operativi

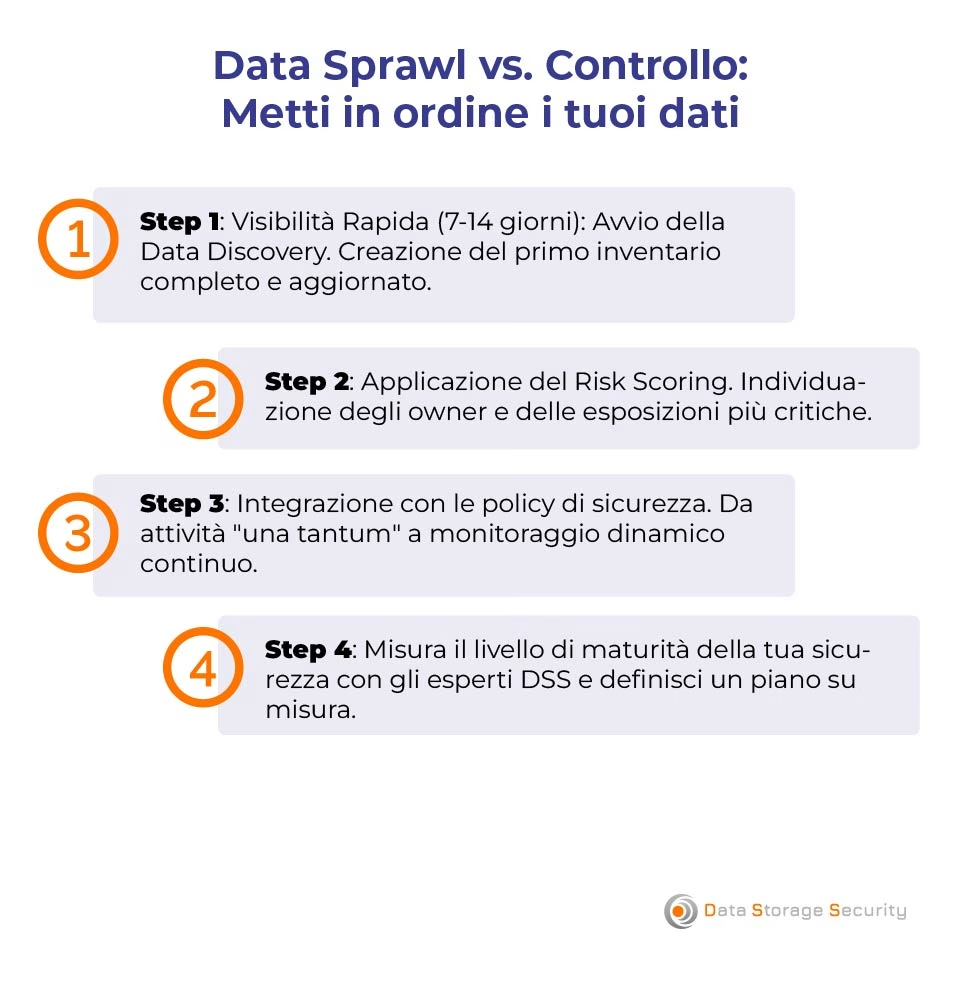

Un progetto di data discovery e classificazione automatica consente di ottenere risultati concreti in tempi rapidi. In genere, entro poche settimane è possibile costruire un inventario dati completo e aggiornato, che offre finalmente visibilità su dove risiedono le informazioni e come sono distribuite. A questo si affianca un sistema di risk scoring, utile per individuare le esposizioni più critiche e stabilire priorità di intervento.

Parallelamente, vengono identificati gli owner dei dati, chiarendo responsabilità e ambiti di gestione, mentre le evidenze raccolte permettono di definire un piano di remediation mirato. Il risultato è un approccio strutturato che trasforma rapidamente la conoscenza dei dati in azioni concrete di riduzione del rischio.

Classificazione automatica e accountability del GDPR

La classificazione automatica GDPR consente di tradurre gli obblighi normativi in azioni concrete. Non si tratta di aggiungere documentazione, ma di costruire evidenze verificabili. Ad esempio, i dati HR come buste paga, quelli Finance come IBAN o i contratti gestiti dal Legal possono essere identificati automaticamente, facilitando l’aggiornamento del registro dei trattamenti e il controllo degli accessi.

Un approccio strutturato consente di ottenere tre risultati chiave:

- Inventario aggiornato dei dati personali: una mappatura completa e sempre aggiornata di dove risiedono i dati personali, in quali sistemi e con quale livello di sensibilità, facilitando anche l’allineamento al registro dei trattamenti.

- Definizione chiara di owner e responsabilità: identificazione dei responsabili del dato, con una chiara attribuzione di ruoli e accountability, utile per gestire accessi, modifiche e processi di approvazione.

- Evidenze per dimostrare l’accountability: raccolta strutturata di informazioni e log che documentano come i dati vengono gestiti e protetti, fondamentali per rispondere a audit, controlli e richieste normative.

I rischi nascosti nella gestione degli accessi aziendali

Le attività di analisi mettono spesso in evidenza criticità ricorrenti legate alla gestione degli accessi. In molti casi, documenti e cartelle risultano esposti a un numero troppo ampio di utenti a causa di permessi eccessivi, assegnati nel tempo senza una revisione strutturata. Questo fenomeno di oversharing aumenta il rischio di accessi non autorizzati e di diffusione incontrollata delle informazioni.

Un ulteriore elemento critico è la mancanza di un adeguato audit accessi documentali, che rende difficile tracciare chi ha consultato o modificato i dati e intervenire tempestivamente in caso di anomalie. Senza visibilità e controllo sugli accessi, anche dati correttamente classificati possono diventare vulnerabili, compromettendo la sicurezza complessiva e la conformità normativa.

Come si integra la data discovery con un programma di sicurezza dati

La data discovery è un elemento chiave di un programma di DSPM (Data Security Posture Management). Integrata con processi di governance e policy di sicurezza, consente di mantenere una visione continua del rischio e di applicare controlli dinamici. In questo contesto, servizi gestiti e capacità di monitoraggio continuo aiutano a trasformare un’attività una tantum in un processo strutturato e sostenibile.

Verifiche rapide per la data discovery

Per avviare in modo efficace un percorso di data discovery è utile partire da una checklist data discovery essenziale: la presenza di un inventario aggiornato dei dati, la conoscenza delle principali aree di rischio, l’assegnazione chiara degli owner e la coerenza dei permessi di accesso.

A partire da queste evidenze, diventa possibile definire una chiara priorità remediation, concentrando gli interventi sulle situazioni a maggior rischio e riducendo progressivamente la superficie di esposizione dei dati.

Dove si trova il dato |

Rischio |

Azione |

SharePoint / OneDrive |

Oversharing |

Revisione permessi |

File Server |

Data legacy non controllabili |

Scansione e classificazione |

SaaS |

Shadow data |

Monitoraggio continuo |

Database |

Accessi non tracciati |

Audit e logging |

FAQ

Può trovarsi in ambienti cloud, piattaforme SaaS o infrastrutture on-prem, spesso in modo frammentato.

I primi risultati sono generalmente disponibili in 7-14 giorni, con benefici progressivi nel tempo.

Sì, grazie a integrazioni specifiche che permettono di estendere la visibilità anche a questi ambienti.

Variano in base alla complessità e ai volumi, ma l’approccio è scalabile e modulabile.

Dal piano all’implementazione

Per passare dalla visibilità al controllo operativo, il passo successivo è avviare un Assessment DSPM. Questo permette di misurare il livello di esposizione e definire un piano d’azione concreto. Per approfondire, è possibile parlare con un esperto e valutare come integrare data discovery e classificazione automatica nella propria strategia di sicurezza dei dati.

In DSS trovi gli esperti per valutare il tuo livello di maturità sulla data security e costruire un percorso di miglioramento su misura.