Le aziende producono e gestiscono una quantità sempre crescente di dati: documenti, database, file condivisi, informazioni personali, dati sensibili e proprietà intellettuale. Tuttavia, spesso non sanno esattamente dove queste informazioni siano archiviate, chi possa accedervi e se siano adeguatamente protette.

In un contesto in cui il cloud, la collaborazione digitale e l’intelligenza artificiale moltiplicano la quantità di dati in circolazione, la sicurezza non può più basarsi solo sulla protezione delle infrastrutture o delle reti, ma deve concentrarsi direttamente sul dato.

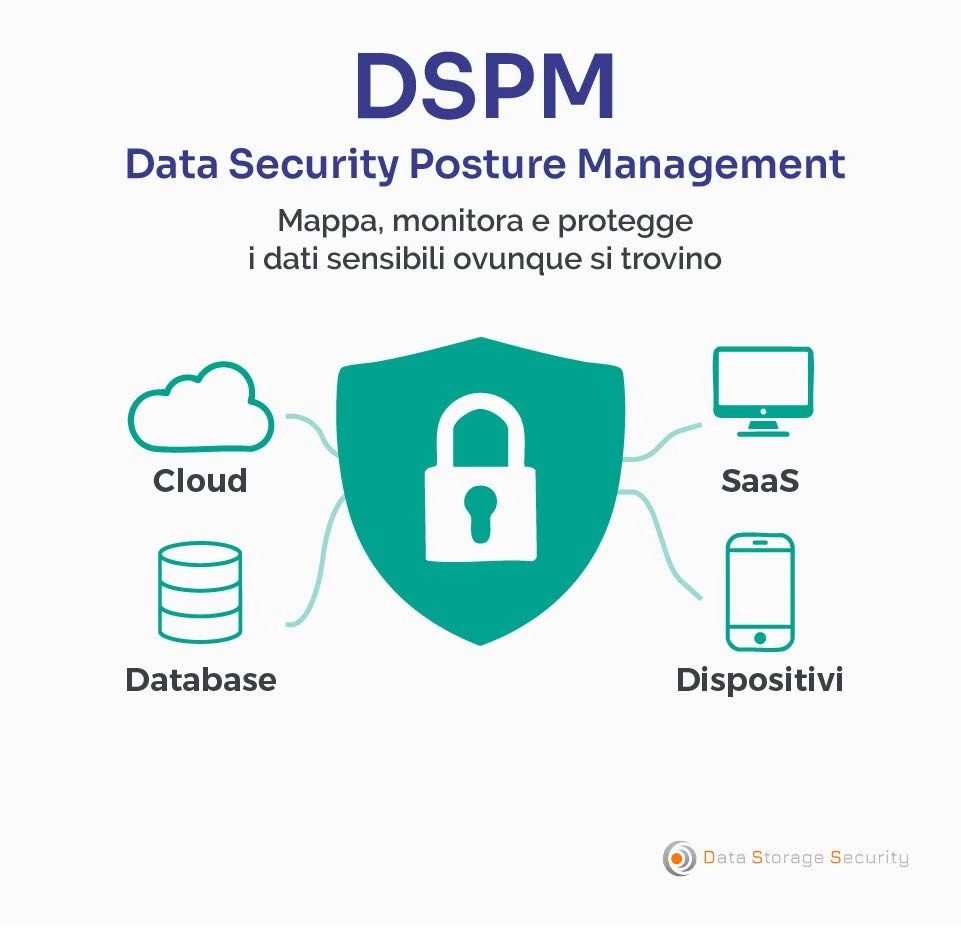

In questo scenario si inserisce il Data Security Posture Management (DSPM), un approccio moderno alla sicurezza che permette alle organizzazioni di comprendere e controllare il proprio patrimonio informativo. Il servizio DSPM di Data Storage Security consente alle aziende di individuare automaticamente i dati presenti nei sistemi, classificarli in base alla loro sensibilità e monitorarne continuamente l’esposizione. L’obiettivo è fornire una visibilità completa sui dati aziendali, ridurre il rischio di violazioni e migliorare la governance delle informazioni lungo tutto il loro ciclo di vita.

Grazie alla partnership tra DSS e Cyera, piattaforma tecnologica specializzata nel Data Security Posture Management, le aziende possono adottare una soluzione avanzata che combina scansione automatica dei repository, analisi dei permessi e capacità di classificazione basate su intelligenza artificiale. Questo approccio permette di individuare rapidamente dati sensibili, identificare accessi non necessari e prevenire situazioni di rischio prima che si trasformino in incidenti di sicurezza.

A chi serve il DSPM

Il DSPM è pensato per tutte le organizzazioni che gestiscono grandi quantità di dati e che hanno bisogno di comprenderne la distribuzione e il livello di protezione. Con la diffusione di ambienti cloud, strumenti SaaS e piattaforme di collaborazione come Microsoft 365, molte aziende si trovano oggi con archivi informativi distribuiti tra diversi sistemi e repository, spesso senza una visione centralizzata.

In questo contesto il Data Security Posture Management diventa particolarmente rilevante per i team IT e di cyber security che devono garantire la sicurezza dei dati, ma anche per le funzioni di compliance e governance che devono dimostrare la conformità alle normative sulla protezione delle informazioni.

Il DSPM supporta inoltre figure come i Data Protection Officer e i responsabili della sicurezza nella costruzione di una mappa aggiornata del patrimonio informativo aziendale, elemento fondamentale per gestire i rischi legati alla protezione dei dati..

I benefici per le aziende che adottano DSPM

Adottare un servizio DSPM permette alle organizzazioni di ottenere diversi vantaggi concreti.

Visibilità completa sui dati

Molte aziende non sanno con precisione dove siano archiviati i dati sensibili o quante copie di uno stesso documento siano presenti nei diversi sistemi. Il DSPM consente di individuare automaticamente questi repository e di comprenderne il contenuto.

Riduzione del rischio di data breach

Analizzando configurazioni e permessi di accesso, il sistema è in grado di individuare dati esposti, accessi eccessivi o repository non adeguatamente protetti, situazioni che rappresentano una delle principali cause di incidenti di sicurezza.

Conformità normativa

Questo aspetto è particolarmente rilevante nel contesto delle normative europee sulla protezione dei dati e delle nuove direttive sulla sicurezza informatica, come GDPR, NIS2 e standard di sicurezza internazionali.

Governance del dato

Grazie all’automazione e all’AI, il DSPM permette di analizzare grandi volumi di dati in modo continuo, trasformando la sicurezza del dato in un processo proattivo e costante.

Emersione di Shadow data e Dark data

Il DSPM consente di individuare grandi quantità di dati non classificati, dimenticati o non governati, all’interno dei repository aziendali, valutarne il livello di rischio e riportarli sotto controllo, riducendo significativamente le superfici di esposizione.

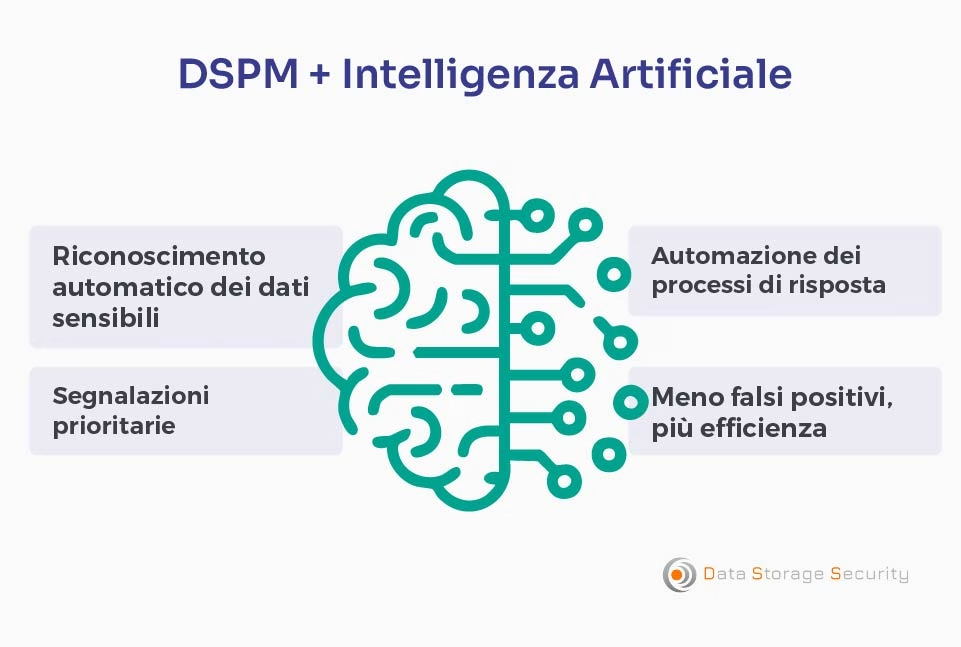

Come il DSPM sfrutta l’AI

Le piattaforme DSPM moderne utilizzano algoritmi di intelligenza artificiale e machine learning per analizzare grandi quantità di dati e identificare automaticamente informazioni sensibili. Questo approccio consente di riconoscere ad esempio pattern tipici dei dati personali, finanziari o sanitari e di classificare documenti e database senza la necessità di analisi manuali.

L’uso dell’intelligenza artificiale permette inoltre di individuare anomalie negli accessi ai dati, evidenziando comportamenti potenzialmente rischiosi e segnalando situazioni che richiedono un intervento. In questo modo il DSPM diventa uno strumento capace non solo di descrivere lo stato della sicurezza dei dati, ma anche di anticipare potenziali problemi.

Come integriamo il DSPM grazie alla partnership con Cyera

Per offrire alle aziende una soluzione tecnologica avanzata in ambito DSPM, Data Storage Security ha avviato una partnership con Cyera, una delle piattaforme più innovative nel campo del Data Security Posture Management.

La tecnologia Cyera consente di individuare automaticamente i dati sensibili presenti nei sistemi aziendali, analizzare le modalità di accesso ai repository e identificare configurazioni che potrebbero esporre informazioni critiche.

Integrando questa tecnologia nei propri servizi, DSS è in grado di affiancare le aziende con un approccio completo alla protezione del dato, che combina strumenti tecnologici, competenze di sicurezza e consulenza strategica.

DSPM, DLP, CSPM, CNAPP: le differenze

Negli ultimi anni sono nate diverse tecnologie per la sicurezza del cloud e dei dati.

Il DSPM si distingue perché mette il dato al centro della sicurezza.

Tecnologia | Focus | Obiettivo principale |

DSPM | Dati | Scoprire, classificare e proteggere i dati sensibili |

DLP | Trasferimento dati | Prevenire la fuga di dati tramite policy |

CSPM | Configurazioni cloud | Individuare errori di configurazione nei servizi cloud |

CNAPP | Applicazioni cloud | Proteggere workload e infrastrutture cloud |

In sintesi, mentre le tecnologie come CSPM e CNAPP si concentrano sulla sicurezza delle infrastrutture cloud e il DLP controlla il movimento dei dati, il DSPM analizza direttamente il contenuto dei repository per capire quali informazioni siano realmente critiche e quale sia il loro livello di esposizione.

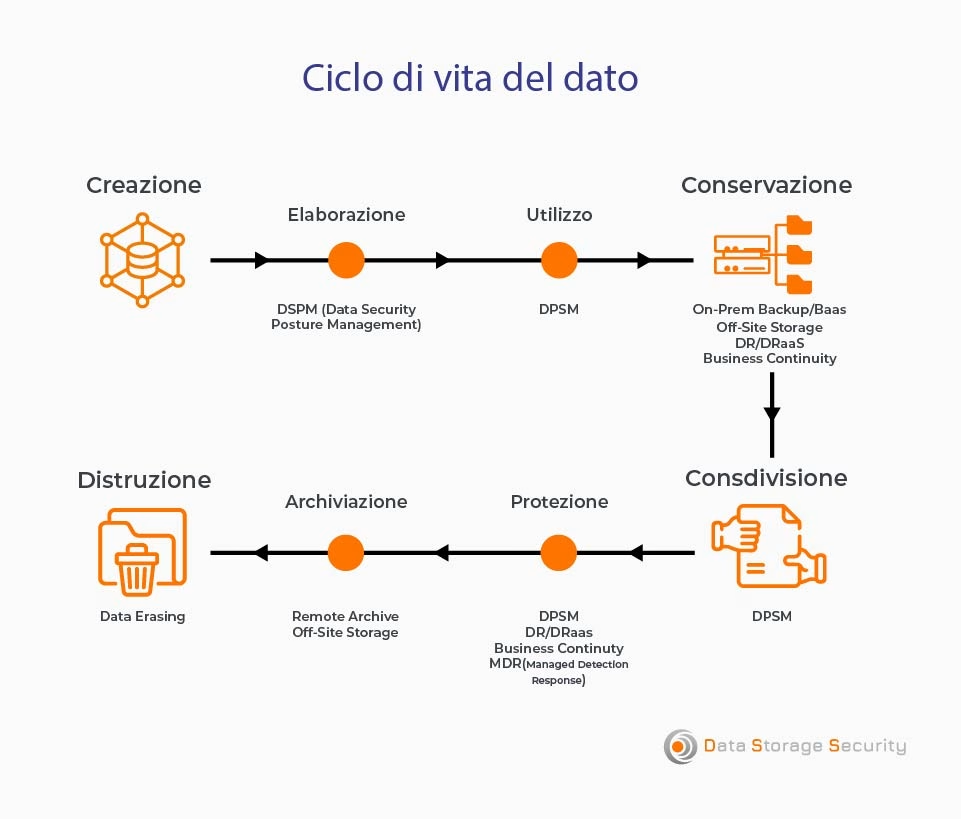

Il ciclo di vita del dato secondo Data Storage Security

La sicurezza delle informazioni non riguarda solo la protezione dei dati quando sono archiviati, ma l’intero percorso che compiono all’interno dell’organizzazione. Per questo motivo Data Storage Security presidia ogni fase del ciclo di vita del dato, dal momento immediatamente successivo alla sua generazione fino alla cancellazione certificata.

In questo percorso il DSPM svolge un ruolo fondamentale perché permette di conoscere dove si trovano i dati sensibili, chi vi accede e quale sia il loro livello di esposizione. Questa visibilità rappresenta la base per applicare correttamente le misure di protezione, continuità operativa e gestione del rischio.

Di seguito le principali fasi del ciclo di vita del dato e le tecnologie utilizzate per proteggerlo:

Creazione

La fase di creazione coincide con la generazione del dato all’interno di applicazioni, database o documenti aziendali. Fin da questo momento il DSPM può individuare i nuovi repository e iniziare l’analisi dei dati presenti, identificando informazioni sensibili e classificandole automaticamente.

Elaborazione

Durante le attività di elaborazione i dati vengono modificati, analizzati o utilizzati da applicazioni e processi aziendali. Il DSPM monitora la presenza di dati sensibili nei sistemi e aiuta a comprendere come vengono utilizzati, fornendo visibilità sulle informazioni critiche presenti negli ambienti IT.

Utilizzo

Nella fase di utilizzo i dati vengono consultati e utilizzati dagli utenti o dalle applicazioni. Il DSPM analizza accessi e permessi, individuando eventuali situazioni di oversharing o autorizzazioni eccessive che potrebbero esporre informazioni riservate.

Conservazione

Quando i dati vengono conservati nei sistemi aziendali, è necessario garantirne sicurezza e integrità. In questa fase entrano in gioco soluzioni di backup e Backup as a Service, con tecnologie come encryption, immutability e air-gap, mentre il DSPM continua a fornire visibilità sulla presenza di dati sensibili nei repository.

Condivisione

I dati possono essere condivisi tra utenti, reparti o sistemi esterni. Il DSPM permette di analizzare come le informazioni vengono condivise e di individuare eventuali rischi legati a permessi troppo estesi o a condivisioni non controllate.

Protezione

La protezione dei dati include il monitoraggio continuo delle minacce e la capacità di rilevare comportamenti anomali. Il DSPM contribuisce identificando dati sensibili esposti, repository non protetti e configurazioni di accesso rischiose, analizzando permessi e condivisioni per individuare situazioni di oversharing o accessi eccessivi. In questa fase intervengono servizi come DR/DRaaS, Business Continuity e MDR (Managed Detection and Response), che garantiscono la resilienza dei sistemi e la risposta agli incidenti di sicurezza.

Archiviazione

Quando i dati non sono più utilizzati operativamente ma devono essere conservati per motivi normativi o storici, vengono trasferiti in sistemi di archiviazione o remote archive, spesso supportati da soluzioni di off-site storage per garantire ulteriore protezione.

Distruzione

Al termine del ciclo di vita, i dati devono essere eliminati in modo sicuro. La fase di distruzione prevede attività di data erasing certificato, che garantiscono la cancellazione definitiva delle informazioni e impediscono qualsiasi recupero non autorizzato.

DSPM e conformità normativa al GDPR

Il DSPM rappresenta anche uno strumento strategico per affrontare nuove esigenze normative e di governance del dato.

Classificazione automatica GDPR

Il DSPM può supportare le organizzazioni nella mappatura dei trattamenti dei dati personali, facilitando le attività richieste dal registro dei trattamenti previsto dall’articolo 30 del GDPR. La classificazione automatica delle informazioni consente di individuare più facilmente i dati personali presenti nei sistemi aziendali e di comprendere dove siano archiviati.

Mappatura dati NIS2 e roadmap di adeguamento

La direttiva NIS2 richiede alle aziende di conoscere e proteggere i propri asset informativi. Nel percorso di adeguamento alla direttiva, la creazione di una mappa completa dei dati rappresenta uno dei primi passi fondamentali per costruire una strategia di sicurezza efficace. Il DSPM consente di ottenere rapidamente visibilità su dove risiedono le informazioni critiche, supportando le organizzazioni nella definizione di una roadmap strutturata che parte dall’identificazione degli asset informativi e arriva all’implementazione delle misure di protezione e controllo

Audit degli accessi documentali

Uno dei problemi più diffusi nelle organizzazioni riguarda l’oversharing dei documenti, ovvero la presenza di file accessibili a un numero troppo elevato di utenti. Il DSPM analizza i permessi e gli accessi ai repository per individuare situazioni di rischio legate a condivisioni improprie o autorizzazioni non necessarie.

Nel contesto della sicurezza del dato, un ruolo sempre più rilevante è assunto anche dalla Access Governance, che consente di gestire in modo strutturato identità e permessi di accesso alle informazioni. Il DSPM rappresenta il complemento ideale di questo approccio, perché permette di capire quali dati sono sensibili e dove si trovano, fornendo il contesto necessario per applicare politiche di accesso realmente efficaci. L’integrazione tra DSPM e Access Governance consente quindi di ridurre in modo significativo i rischi legati a oversharing e privilegi eccessivi, migliorando il controllo complessivo sugli accessi ai dati: approfondiremo questo tema in un articolo dedicato.

FAQ sul DSPM

No. DSPM e DLP svolgono funzioni diverse ma complementari. Il DSPM permette di scoprire e classificare i dati sensibili presenti nei sistemi aziendali, mentre il DLP controlla la movimentazione dei dati e applica policy per evitare la loro fuoriuscita.

Sì. Anche se il DSPM è spesso associato agli ambienti cloud, molte piattaforme supportano anche repository on-premise come file server e database aziendali, offrendo una visione completa del patrimonio informativo.

Il tempo necessario dipende dalla complessità dell’infrastruttura e dal numero di repository da analizzare. In molti casi le prime attività di discovery e classificazione dei dati possono essere avviate nel giro di poche settimane.

Sì. Le piattaforme DSPM moderne sono progettate per integrarsi con ambienti SaaS come Microsoft 365, piattaforme cloud e strumenti di collaborazione. Questo permette di analizzare anche i dati utilizzati nei processi di automazione e nei sistemi basati su intelligenza artificiale.